声明

这个只是简单的介绍,写的如果不要不要喷我,而且里面的例题很简单的,只是简单的演示,因为只是简单的介绍,不会弄太难的题,而且现在的MISC基本大部分都是流量分析和取证分析

前言

MISC是CTF网络安全比赛的一个大类,那么要了解什么是MISC就要知道什么是CTF?

什么是CTF

CTF(Capture The Flag)一般翻译为“夺旗”,起源于古代的战争,后来逐渐转变为欧美的一种传统运动。在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。,起源于 1996 年 DEFCON 全球黑客大会,网络安全中CTF已经成为一种重要的竞赛形式。

参赛选手通过完成攻击、分析,解密等各类操作,率先从题目给出的沙箱环境或文件样本中得到一串具有一定格式的字符串或其他内容,并将其提交给平台,从而夺得分数。

为了方便称呼,我们把这样的内容称之为”Flag”。Flag的一般格式是一个统一的开头名称加上大括号内容,例如 flag{hello_world}或者 CTF{hello_world}。基本上的格式xxx{ } 这个就是你解题的答案

CTF比赛诞生至今,比赛机制和计分方式经历了多次变化,目前常见的赛制包括解题模式、攻防模式、登顶制、AWDplus、RHG和场景模拟赛等。

CTF比赛类型的分类

1.安全杂项(隐写)

2.密码学

3.Web渗透

4.软件逆向工程

5.二进制程序漏洞利用(PWN)

6.工业控制

7.电子取证国内外CTF比赛

DEFCON CTF(CTF界的”世界杯”)、Google CTF(谷歌)、WCTF(360)、TCTF(腾讯)、网鼎杯、强网杯、极客巅峰、西湖论剑(马云)、陇剑杯、XCTF联赛,长城杯、还有些省级单位的比赛,御网杯、湖湘杯、湾区杯等等

什么是MISC

Misc 是英文 Miscellaneous 的前四个字母,杂项、混合体、大杂烩的意思。

Misc 在国外的比赛中其实又被具体划分为各个小块,有

- Recon

- Forensic

- Stego

- Misc

- ……

在国内的比赛中,被统一划分入 Misc 领域,有些 Crypto(尤其是古典密码)也被划入其中,但是基本上就是连带,比较简单

在CTF比赛的题目中,有相当一部分题目属于安全杂项类,这类题目也称为MISC(这个简称取自单词Miscellaneous的前四个字母,

Miscellaneous有混合体、大杂烩的意思)。从广义上说,除了Web渗透、软件逆向分析、密码学以及二进制程序漏洞利用的题目,其余题目都可以归入安全杂项类。安全杂项类题目涉及广泛,包括但不限于:

❑信息搜集

❑编码分析

❑隐写

❑网络流量分析

❑日志分析

❑电子取证

我们就简单介绍这些题和他的分类,说明:题目靶场是个人搭的

一.信息收集

信息搜集,就是考你信息搜集的能力,在web中信息搜集是不必可少的流程端口扫描、目录扫描、指纹识别。在MISC中的信息收集分为:

开源情报获取 OSINT

「开源网络情报 Open source intelligence,OSINT」 ,是一种情报搜集手段,从各种公开的信息资源中寻找和获取有价值的情报。

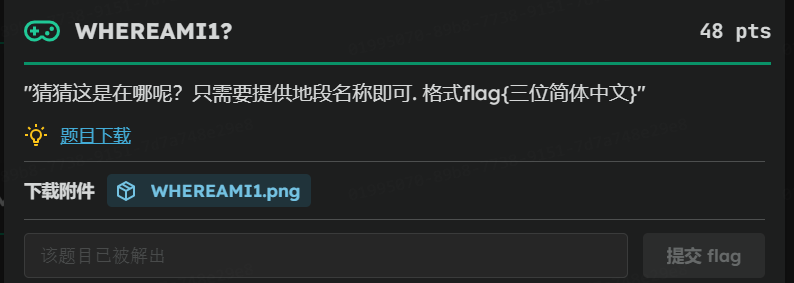

在国内,大家也喜欢称这类题目为 “社工题” ,这类题目通常以 各类标志性建筑,街景,行程信息等内容的 图片 作为题目,选手需要从有限信息中不断检索修补信息差,寻找细节突破点,依次来获得题目要求的信息 —— 拍摄地点,拍摄人的一些身份信息等。OSINT 题目是比较吃经验和技巧的

流程:

图片定位

对于仅给定图片的 OSINT 题目,通常从图片本身和图片内容入手。

图片文件信息

一些图片的 EXIF 信息中可能含有拍摄的经纬度,角度,设备型号等信息,通过图片 经纬度 + 图片内容 进行误差修正的 OSINT 题目也算是简单题目中的常客。

街景

街景的维度很广,笔者在此尽量列举,但不能保证完全包含:

- 建筑风格

- 从是否有地标性或者其他标志性建筑

- 显眼的店铺名称

- 各种路牌 指示牌

- 围栏特征

- 车牌

- 行人服饰特点

……

交通要地

如 火车站,地铁站,机场,码头等。

- 布局

- 各类提示性文字 指示牌

- 交题工具是否出镜 —— 外形 具体型号

行程信息

如 各类车票 / 机票 ,已对部分要素打码,但依旧能获取到其他如 时间等有效要素的图片。

等等……

如何搜索呢?

网络信息搜集技巧

- 公开渠道

- 目标 Web 网页、地理位置、相关组织

- 组织结构和人员、个人资料、电话、电子邮件

- 网络配置、安全防护机制的策略和技术细节

- 通过搜索引擎查找特定安全漏洞或私密信息的方法

- Google Hacking Database

- 科学上网

基本搜索技巧

- Google 基本搜索与挖掘技巧

- 保持简单明了的关键词

- 使用最可能出现在要查找的网页上的字词

- 尽量简明扼要地描述要查找的内容

- 选择独特性的描述字词

- 社会公共信息库查询

- 个人信息:人口统计局

- 企业等实体:YellowPage、企业信用信息网

- 网站、域名、IP:whois 等

地图和街景搜索

- 国外:Google Map、Google Earth、Google Street View

- 国内:百度地图、卫星地图、街景

- 从网络世界到物理世界:IP2Location

- whois 数据库

- GeoIP

- IP2Location

- 纯真数据库(QQ IP 查询)

例题:

其实一看就知道是日本的,但是我们不知道具体是哪里

那么就要识图,百度识图、谷歌识图等等,基本上就是先国内进行查找,最后然后再用VPN去谷歌搜索查找

那么我就先直接百度识图

这样我们就找到了答案

根据格式: flag{秋叶原}

这篇文章,只是简单介绍MISC的,了解MISC和CTF,例题不会太难,像有些比较难度的信息搜集的MISC题,强网杯就有经纬网和坐标的判断

二.编码分析

在CTF比赛中,常常采用编码分析或者简单的密码题目作为“签到题”。通过设置签到题,可以让参赛队伍熟悉flag格式,增强选手的参与感。而且,几乎所有队伍都可以解出签到题,从而避免零分的出现。虽然这类题目比较简单,但如果基础知识掌握得不牢固,也不容易快速解出。常见的编码是网络安全的基础知识。

编码的分类这里就不过多介绍了原理等等

通信领域常用编码

电话拨号编码(DTMF) 、Morse 编码、敲击码、曼彻斯特编码、格雷编码等

计算机相关的编码

ASCII 编码、binary(二进制编码)、decimal(十进制DEC)、Octal(八进制OCT)、Hex编码(十六进制Hexadecimal)、Base 编码、霍夫曼编码、URL 编码、Unicode 编码、HTML 编码、JSFuck编码 等等这只是说的很少一部分

现实世界中常用的编码

条形码、二维码

例题:

👝👣👘👞👲👜👤👦👫🐨👦👥👖👠👪👖👜👪👪👜👥👫👠👘👣👴有没有感觉很奇怪,其实这个就是一个编码,签到题目

base100解码或者Emoji解码都可以

flag{emot1on_is_essential}

三.隐写术

隐写术(Steganography,简称Steg或Stega)一词来源于约翰尼斯·特里特米乌斯(Johannes Trithemius)的著作Steganographia,如图所示。

该书的书名源于希腊语,意为“隐秘书写”。该书成书于1499年左右,但被污名化为“黑魔法”。为此,特里特米乌斯不得不从斯蓬海姆(Sponheim)的本笃会修道院辞职,在维尔茨堡的Schottenkloster修道院度过余生。在蒙受了百余年的不白之冤后,1606年重修本笃会修道院时,才发现了他的隐写术三部曲,并将其在法兰克福出版。该书看上去是有关黑魔法的,但实际上介绍的是密码学与信息隐藏,如图所示

所谓隐写,就是把秘密隐藏到普通的信息中进行传送。隐写是信息隐藏技术领域的一个重要分支,信息隐藏技术还包括数字水印、隐蔽信

道、阀下信道和匿名信道等。隐写术的发展在很大程度上是出于军事上隐蔽通信的需要。在古希腊战争中,为了安全地传送军事情报,奴隶主剃光奴隶的头发,将情报纹在奴隶的头皮上,待头发长出来之后再派他们去传送消息。收信人则要先为奴隶理发,才能看到纹在头皮上的信息。我国古代有文字可考的最早的信息隐藏可见于《六韬》中对“阴符”的记载。“阴符”是一种高度保密的通信方式,其方法是先制造形制、花纹不同的兵符,每一种兵符表示一种固定的含义。兵符对应的含义需要事先约定好,只有当事人可以理解,若被敌方截获,他们也无法知道其中的含义。

随着网络技术的发展,隐写术也频繁地应用在网络安全领域。目前的隐写术是指将某些秘密信息隐藏于数字媒介等载体之中,而又不损害载体原来信息的表达,从而实现掩盖秘密信息存在的技术。常见的隐写载体包括文本、图像、音频、视频等。

在CTF比赛中,常把隐写类题目简写为Steg。在企业或者行业内比赛中,隐写属于必考题,这是因为这类题目涉及的知识点繁杂,包括基

本文件格式、常见隐写方法以及隐写软件使用等,有些知识点需要选手深入地理解隐写原理并具备较强的编程能力。一般而言,比赛中的

隐写类题目主要考查两点:隐写方法识别和隐写信息提取。图像隐写是CTF比赛中最常见的题目。图像文件有多种格式,会涉及元数据、信息丢失、无损压缩、数据校验和可视化数据编码分析等。同时,基于音频、视频和文本文件的隐写方式也日趋多样化

我就简单介绍分类:

图片隐写

1.各种图片文件的头数据以及判断是什么类型的图片

2.png图片隐写

3.jpg图片隐写

4.gif图片隐写

5.bmp图片隐写

6.从图片中提取文件

7.lsb隐写

8.盲水印

9.exif隐写

10.图片宽高修改

.........DWT的图像隐写技术

图像隐写术的主要挑战是掩盖图像的不可感知性和秘密数据的不可恢复性。为了应对这些挑战,提出了一种基于离散小波变换(DWT)的改进的数字图像隐写技术。在提出的方法中,提出了两个新的概念以最小化封面图像中的失真。提出了第一个,即秘密密钥计算概念,以使其更健壮和更能抵抗隐写分析。引入第二种方法,称为遮挡概念,以确保封面图像的变化最小。在十个不同的封面图像和两个秘密图像上测试了该方法。将其性能与六种著名的隐写技术进行比较。实验结果表明,在感知,安全性和质量措施方面,该方法的性能优于现有技术。这六种图像处理攻击还应用于隐身图像,以测试所提出方法的鲁棒性。压缩,旋转和不同小波应用的影响也已经在提出的方法上进行了研究。结果证明了该方法在不同图像处理攻击下的鲁棒性。隐秘图像和提取的秘密图像都具有更好的视觉质量。提出的方法还研究了不同小波的应用。结果证明了该方法在不同图像处理攻击下的鲁棒性。隐秘图像和提取的秘密图像都具有更好的视觉质量。提出的方法还研究了不同小波的应用。结果证明了该方法在不同图像处理攻击下的鲁棒性。隐秘图像和提取的秘密图像都具有更好的视觉质量。

视频隐写

视频隐写类题目在CTF比赛中逐年增加,是隐写题目考查的一个新方向。视频可以看作图像和音频的综合,因此只要能从视频中将图像和

音频分离出来,就可以按照图像隐写和音频隐写的方法进行深入分析。常见的视频格式包括avi、mov、rmvb、mp4等,Flash动画也可以

看作视频隐写的一种。

文本隐写

基于文本内容的隐写、基于Word文档的隐写、基于PDF文档的隐写、二维码

音频隐写

拨号音识别、MP3文件隐写、音频LSB隐写、基于频谱图的隐写、基于波形图的隐写

例题1:

是个图片

这是个LSB隐写的题目在RGB通道

ZmxhZ3tsNURHcUYxcFB6T2IyTFU5MTlMTWFCWVM1QjFHMDFGRH0=base64解码

flag{l5DGqF1pPzOb2LU919LMaBYS5B1G01FD}

例题2:

得到一张图片给他binwalk一下

010打开发现是伪加密

解压pdf 文档隐写 给他foremost一下

扫描一下

06dcb1040f09beba07323d02d94a7c7f207fed02a611504859b211c34da55ab3e6aca35c825d0dc0e99e5b6d87276550ed206f50bcfcbba71636cb66e862d5cd观察到压缩包中包含一个sha512.txt的文件,所以将128位长的字符串存入

txt中作为已知明文爆破zip压缩包。

先创建一个txt文件将二维码的内容复制粘贴进去然后把它添加zip文件

也就几分钟得到密码:4YtiZlvH

得到:Flag{EC5e6lkTsOzVhtCF}

例题3:

一个音频

当你把0的那个起点放大就能看到这些

将其理解为二进制

但是7位一组

110011011011001100001110011111110111010111011000010101110101010110011011101011101110110111011110011111101py3代码:

string = '110011011011001100001110011111110111010111011000010101110101010110011011101011101110110111011110011111101'

flag = ''

for i in range(0, len(string), 7):

bin_str = string[i: i + 7]

flag += chr(int(bin_str, 2))

print(flag)

*flag{W0Wfunny}**

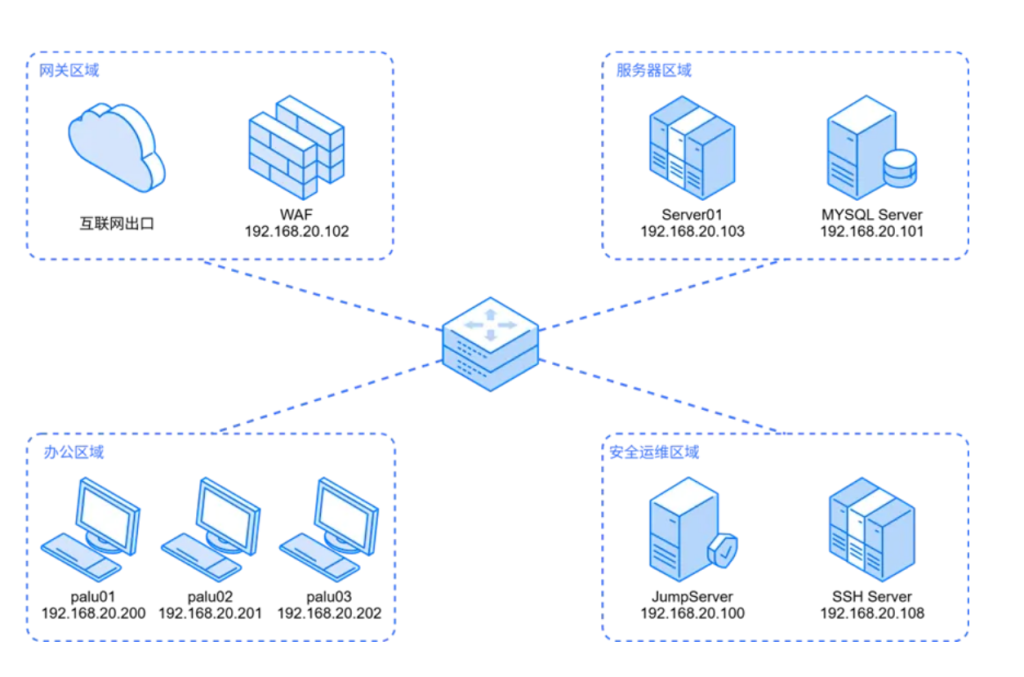

四.网络流量分析

网络流量分析是指利用分析技术和统计手段对网络数据包进行处理,从而实现对网络的行为分析、性能分析和故障诊断等。它也是网络取

证中经常使用的手段。在几乎所有的CTF比赛中,都会涉及对网络流量分析能力的考查,尤其是在企业或者行业内部的比赛中,此类题目属于必考题目。这类题目的难度适中,涉及的知识面广泛,能有效结合企业内部的业务,因此建议各位读者重点关注并熟练掌握。进行网络流量分析需要掌握多方面的知识,不仅涉及杂项知识,还需要结合Web渗透等方面的基础知识。本节首先介绍网络协议的基础概念,然后介绍Wireshark的使用方法,接着说明网络流量分析的通用步骤,并分析HTTP、FTP、Telnet、DNS、USB、TLS等协议的常见考查点。

ICMP、HTTP、FTP、USB、TLS、DNS、Telnet等等流量

就简单弄点题吧

例题:

看看流量发现是png图片

导出或者binwalk 然后LSB看看就可以了

flag{J0hn_th3_Sn1ff3r}

后面还有web shell中的菜刀流量,蚁剑流量,冰蝎流量,哥斯拉流量等后续再分析说

五、日志分析

日志(也称为Log)是系统运行时所发生事件的相关记录,包括日期、时间、使用者及操作等信息的描述。日志分析就是对这些记录进行审查与评估,以发现系统中可能存在的风险。

在CTF比赛中,对日志分析的考查方法多样。一是可以通过日志寻找线索,再根据线索找到flag。例如,在Web日志中发现有个奇怪的URL访问记录,我们访问这个URL就会找到flag。二是直接把flag隐藏到日志中。例如,对于SQL注入的日志,需要根据注入步骤,恢复攻击者获取的信息。还有一类题目是溯源分析,通过日志发现攻击者的IP地址等。目前,CTF比赛中的日志分析可分为两类:Web日志分析和系统设备日志分析

例题:

找恶意找PHP代码名字就行

flag{spy.php_shell.php_poison.php}

六.电子取证分析

在CTF比赛中,我们会遇到一类被称为“Forensics”,(也称为电子取证或计算机取证)的题目,这类题目常常被归于MISC范畴。上节所讲的流量分析也是电子取证的一种。目前,电子取证已经成为计算机领域和法学领域的一门交叉学科。电子取证并没有一个统一的定义,但目前较为广泛的认识是:电子取证是指利用计算机软硬件技术,以符合法律规范的方式,对存在于计算机和相关电子设备中的相关电子证据进行确认、收集、恢复、保全、固化、分析、归档和呈现。尽管电子取证通常与各种计算机犯罪的调查有关,但电子取证也可以用于民事诉讼。电子取证的基础是诺卡德交换原理(也叫物质交换原理),当两个对象接触时,物质就会在这两个对象之间发生交换或传送。这个原理说明,只要介质之间发生过数据转移,就会留下痕迹,电子取证就是要发现这些痕迹。但是,这个原理也说明,取证人员与被取证设备的交互越多,系统发生更改的概率越高,电子证据被更改或覆盖的概率越大。这就要求在进行取证时不要任意更改目标机器或者目标网络环境,应做好相关备份。

基本分类:磁盘取证,内存取证,数字取证

其他:压缩包分析破解

这些取证后续再写和说,这个文章只是基本介绍

例题:

磁盘取证

4个flag 0 1 2 3里面的二进制转ASICC码就行

flag{4DS_1n_D1sk}